Полная защита от DDoS: L3, L4 и L7 атаки

Когда вы слышите "Сайт под DDoS", это всего лишь симптом. Чтобы лечить болезнь, нужно понимать, на каком уровне модели OSI происходит атака. Защита, которая спасет от UDP-флуда (L3), будет бесполезна против медленного парсинга XML (L7). В NineLab мы используем эшелонированную оборону.

Анатомия атаки по уровням OSI

Представьте ваш сервер как средневековый замок. Враг может попытаться снести ворота тараном (L3/L4) или притвориться гонцом и отравить колодец (L7).

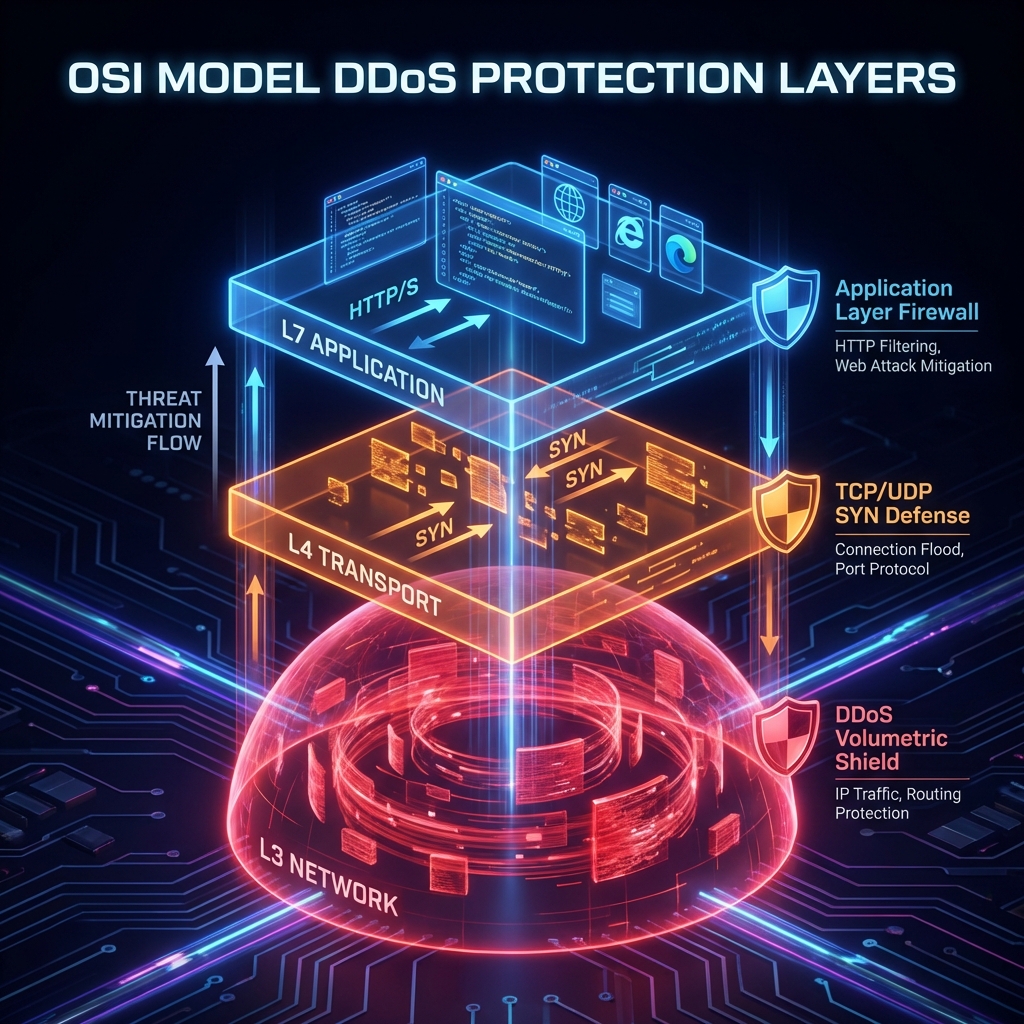

Рис 1. Эшелонированная защита по модели OSI

L3: Сетевой уровень (Network Layer)

Цель: Забить канал связи ("трубу"), чтобы легитимные пакеты просто не пролезли.

- Типы атак: UDP Flood, ICMP Flood, IP Fragmentation.

- Защита: Только на уровне провайдера (ISP) или Scrubbing Centers (Qrator, Cloudflare). Локальным фаерволом это не отбить — канал ляжет раньше, чем трафик дойдет до сервера.

L4: Транспортный уровень (Transport Layer)

Цель: Исчерпать ресурсы таблицы соединений сервера (RAM/CPU).

- Типы атак: SYN Flood (атакующий шлет запросы на открытие соединения, но не завершает их).

- Защита: SYN Cookies, ограничение числа коннектов с одного IP.

L7: Прикладной уровень (Application Layer)

Цель: Перегрузить логику приложения (CPU/Database).

- Типы атак: HTTP Flood, Slowloris, тяжелые SQL-запросы.

- Защита: WAF, поведенческий анализ, Challenge-Response (JS/Captcha), кэширование.

Стратегия NineLab: "Луковица безопасности"

Мы не верим в "серебряные пули". Эффективная защита всегда многослойна:

- Внешний периметр: BGP Anycast сеть рассеивает L3/L4 атаки по миру.

- Входной контроль: WAF фильтрует 99% ботов на L7.

- Ядро: Оптимизированный код и авто-масштабирование (Auto-Scaling) переваривают просочившийся трафик.

Резюме: Защита — это не продукт, это архитектура. Если вы защищены только на L3, вас "убьют" на L7. Если только на L7 — вам забьют канал на L3. Закрывайте все двери.

Сервисы и материалы по теме

Частые вопросы по теме

VPN закрывает транспорт и доступ к периметру; Zero Trust добавляет непрерывную проверку идентичности, устройства и контекста для каждого запроса.

Pentest — снимок; без непрерывных патчей, конфигурации WAF/лимитов и мониторинга аномалий риски быстро возвращаются.

Слоями: провайдер, edge, приложение с rate limiting и очередями — и репетиции под контролируемой нагрузкой, без противоправных внешних атак.

Минимизировать состав логов, сроки хранения, доступы и шифрование; финальные решения согласуются с вашим DPO и регламентами.

Хотите применить это на практике?

Расскажите про вашу систему — предложим план работ и метрики, которые имеет смысл зафиксировать в SLA/SLO.

Статьи по теме

Безопасность удаленных команд в 2026 году: Почему VPN — это только половина дела и зачем вам Zero Trust

В 2026 году традиционные VPN уже не справляются с угрозами. Разбираем, почему корпоративной сети необходим переход на архитектуру Zero Trust (ZTA) и как это защитит ваш бизнес от инцидентов.

Читать статьюКак мы в NineLab создали корпоративную SD-WAN платформу

Опыт разработки надежной и безопасной сетевой инфраструктуры: шифрование VLESS/Reality, балансировка нагрузки, отказоустойчивость и 900 Мбит/с на обычном VDS.

Читать статьюКорпоративный VPN: Почему публичные сервисы опасны для бизнеса

Разбор рисков использования публичных VPN. Почему создание VPN сервиса под ключ — единственное безопасное решение.

Читать статью