Безопасность удаленных команд в 2026 году: Почему VPN — это только половина дела и зачем вам Zero Trust

Мир окончательно перешел на гибридный формат работы. Ваши сотрудники подключаются к корпоративным ресурсам из коворкингов на Бали, из домашних сетей или через публичный Wi-Fi в аэропортах. В этих условиях защита корпоративной сети становится задачей номер один. Долгие годы стандартом де-факто для удаленного доступа оставался VPN (Virtual Private Network). Но в 2026 году мы с уверенностью заявляем: надеяться только на VPN — значит оставлять парадный вход в вашу инфраструктуру открытым.

В этой статье инженеры Nine Lab разбирают, почему классические VPN-решения устарели, в чем их фундаментальная уязвимость и почему переход на архитектуру Zero Trust (ZTA) — это единственный способ гарантировать безопасность бизнеса.

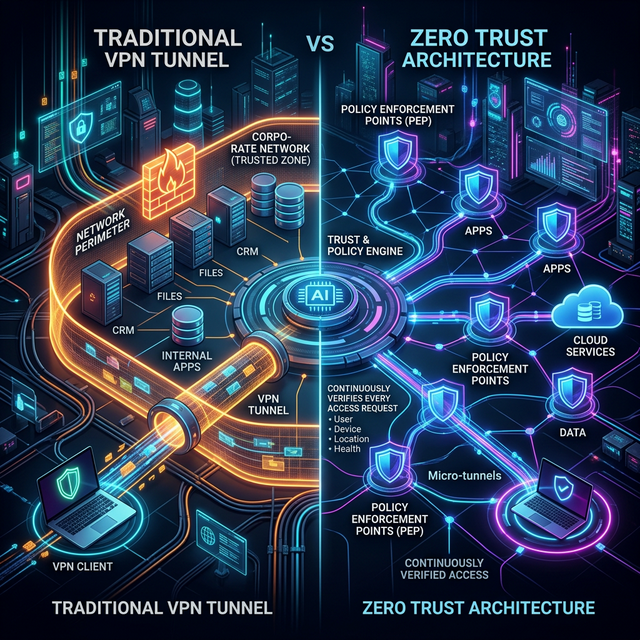

От традиционного VPN-туннеля к непрерывной проверке доверия в ZTA

Иллюзия безопасности: почему VPN больше не спасает?

В основе традиционного VPN лежит концепция «защищенного периметра». Представьте себе средневековый замок, окруженный высокой стеной и рвом. VPN создает секретный подземный туннель через этот ров прямо во внутренний двор.

Как только пользователь вошел в VPN-туннель (прошел первичную аутентификацию), он оказывается внутри защищенного периметра. И здесь кроется главная проблема: система по умолчанию доверяет любому, кто находится внутри.

Чем опасна модель "Trust but Verify":

- Единая точка отказа. Если злоумышленник украл учетные данные сотрудника (например, через фишинг) и подключился к VPN, он получает почти неограниченный доступ к внутренней сети. Хакер может перемещаться горизонтально от сервера к серверу, сканируя порты и выгружая базы данных.

- Неконтролируемые устройства. Ваша CRM доступна с личного ноутбука сотрудника, который заражен малварью. VPN заботливо прокладывает защищенный туннель от вирусов прямо на ваши корпоративные серверы. Защита периметра не проверяет "здоровье" устройства.

- Лишние привилегии (Over-Privileged Access). Менеджеру по продажам нужен доступ только к CRM и почте, но через корпоративный VPN он видит в сети еще и тестовые среды разработчиков, Jenkins и Grafana.

Для современных распределенных систем, микросервисов и облачных инфраструктур модель «высокой стены» больше не работает.

Что такое Zero Trust Architecture (ZTA)?

Концепция Zero Trust (Нулевое доверие) строится на простом и жестком правиле: Никогда не доверяй, всегда проверяй (Never Trust, Always Verify).

В ZTA не существует понятия "надежной внутренней сети". Неважно, находится ли запрос внутри корпоративного офиса или приходит из кафе на другом конце света — каждый запрос рассматривается как потенциальная угроза.

Три кита архитектуры Zero Trust:

- Непрерывная аутентификация и авторизация. Доступ выдается не один раз при входе в "туннель", а постоянно, на каждое отдельное действие или запрос. Проверяются: личность пользователя, состояние его устройства, локация, время запроса и даже паттерны поведения.

- Принцип наименьших привилегий (Least Privilege). Пользователь получает доступ ровно к той части системы и только на то время, которое необходимо для выполнения его работы. Ни байтом больше.

- Микросегментация. Вся сеть разбита на изолированные сегменты. В отличие от плоской сети VPN, если хакер даже получит разовый доступ к почте сотрудника, он не сможет "перепрыгнуть" в соседний сегмент, где лежат финансовые отчеты или базы данных клиентов.

VPN vs Zero Trust: В чем ключевая разница?

| Характеристика | Традиционный VPN | Zero Trust Architecture (ZTA) |

|---|---|---|

| Доверие | Доверяет после входа ("внутри стены безопасно") | Нет доверия по умолчанию |

| Доступ | Доступ ко всей подсети или широкому пулу IP | Строгий доступ только к конкретным приложениям |

| Проверка контекста | Обычно только логин/пароль + 2FA при старте сессии | Непрерывная: кто, с какого устройства, откуда, зачем |

| Горизонтальное перемещение | Возможно. Хакерам легко развивать атаку внутри сети | Заблокировано макро- и микросегментацией |

| Защита от скомпрометированных устройств | Слабая. Вирусы проходят через туннель | Высокая. Policy Engine блокирует больное устройство |

Опыт Nine Lab: от VPN-туннелей к Zero Trust оркестрации

Команда Nine Lab имеет огромный опыт в проектировании сетевой безопасности и оркестрации VPN для 50,000+ узлов. Мы прекрасно знаем, как работают туннели "под капотом".

В наших крупных инфраструктурных проектах — будь то сбор SEO-метрик с тысяч адресов, высоконагруженные IoT-системы (до 25 млн транзакций) или реферальные программы на базе блокчейна — мы используем принципы ZTA.

Как мы реализуем безопасность клиентских проектов:

- Отказ от статических ключей. Используем динамическую ротацию ключей и токенов доступа.

- Identity-Aware Proxy (IAP). Все запросы к внутренним приложениям проходят через защищенный шлюз, который не светит IP-адреса приложений наружу. Защита от DDoS атак работает на уровне этого шлюза (L7 защита).

- Глубокий аудит безопасности сайта. Мы проектируем архитектуру так, чтобы компрометация одного сервиса не приводила к падению остальных (Microservices + Network Policies).

- Observability. Все запросы (успешные и отклоненные) логируются и анализируются в реальном времени.

Как начать переход к ZTA в вашей компании?

Внедрение Zero Trust — это не установка "волшебной программы". Это эволюция процессов и архитектуры. Но начинать нужно уже сейчас:

- Проведите технический инвентарь. Поймите, где находятся ваши критичные данные, кто имеет к ним доступ и как происходят подключения.

- Внедрите строгий SSO (Single Sign-On) и MFA (Мультифакторную аутентификацию). Это базовый гигиенический минимум.

- Начните микросегментацию с самого критичного. Отделите платежные системы и базы данных от остальной сети жесткими правилами оркестрации.

- Ограничьте VPN-доступы. Если VPN пока необходим, переведите политики маршрутизации из режима "разрешить всю сеть" в режим "разрешить только 3 конкретных IP-адреса сервисов" для каждой группы удаленщиков.

Не ждите инцидента

Большинство компаний задумываются о том, что "VPN было недостаточно", только когда читают отчет об инциденте от специалистов по форензике.

Nine Lab специализируется на разработке надежных и защищенных решений для бизнеса. Если вы понимаете, что текущая ИТ-инфраструктура компании стала узким местом или несет в себе риски безопасности — свяжитесь с нами.

Мы проведем комплексный аудит безопасности сайта и инфраструктуры, спроектируем систему защиты от L7 атак и поможем плавно перевести вашу компанию на рельсы современных Zero Trust стандартов.

Ваш бизнес заслуживает инфраструктуры, которой можно доверять на 100%.

Сервисы и материалы по теме

Частые вопросы по теме

VPN закрывает транспорт и доступ к периметру; Zero Trust добавляет непрерывную проверку идентичности, устройства и контекста для каждого запроса.

Pentest — снимок; без непрерывных патчей, конфигурации WAF/лимитов и мониторинга аномалий риски быстро возвращаются.

Слоями: провайдер, edge, приложение с rate limiting и очередями — и репетиции под контролируемой нагрузкой, без противоправных внешних атак.

Минимизировать состав логов, сроки хранения, доступы и шифрование; финальные решения согласуются с вашим DPO и регламентами.

Хотите применить это на практике?

Расскажите про вашу систему — предложим план работ и метрики, которые имеет смысл зафиксировать в SLA/SLO.

Статьи по теме

Как мы в NineLab создали корпоративную SD-WAN платформу

Опыт разработки надежной и безопасной сетевой инфраструктуры: шифрование VLESS/Reality, балансировка нагрузки, отказоустойчивость и 900 Мбит/с на обычном VDS.

Читать статьюКорпоративный VPN: Почему публичные сервисы опасны для бизнеса

Разбор рисков использования публичных VPN. Почему создание VPN сервиса под ключ — единственное безопасное решение.

Читать статьюПолная защита от DDoS: L3, L4 и L7 атаки

DDoS по уровням OSI: чем отличаются L3, L4 и L7, почему одной «железной» защиты мало и как сочетать фильтрацию трафика, WAF и устойчивую архитектуру приложения.

Читать статью