2026年1月3日Ilya · 高级 DevOps / SRE

全面的 DDoS 保护:L3、L4 和 L7 攻击

当你听到“网站遭受 DDoS 攻击”时,这只是一个症状。要治愈这种疾病,您需要了解攻击发生在 OSI 模型的哪一层。能够防御 UDP 洪水 (L3) 的保护对于缓慢的 XML 解析 (L7) 是毫无用处的。在 NineLab,我们使用纵深防御。

按 OSI 层划分的攻击剖析

把你的服务器想象成一座中世纪的城堡。敌人可能会试图用攻城槌 (L3/L4) 砸碎大门,或者假装成信使毒害水井 (L7)。

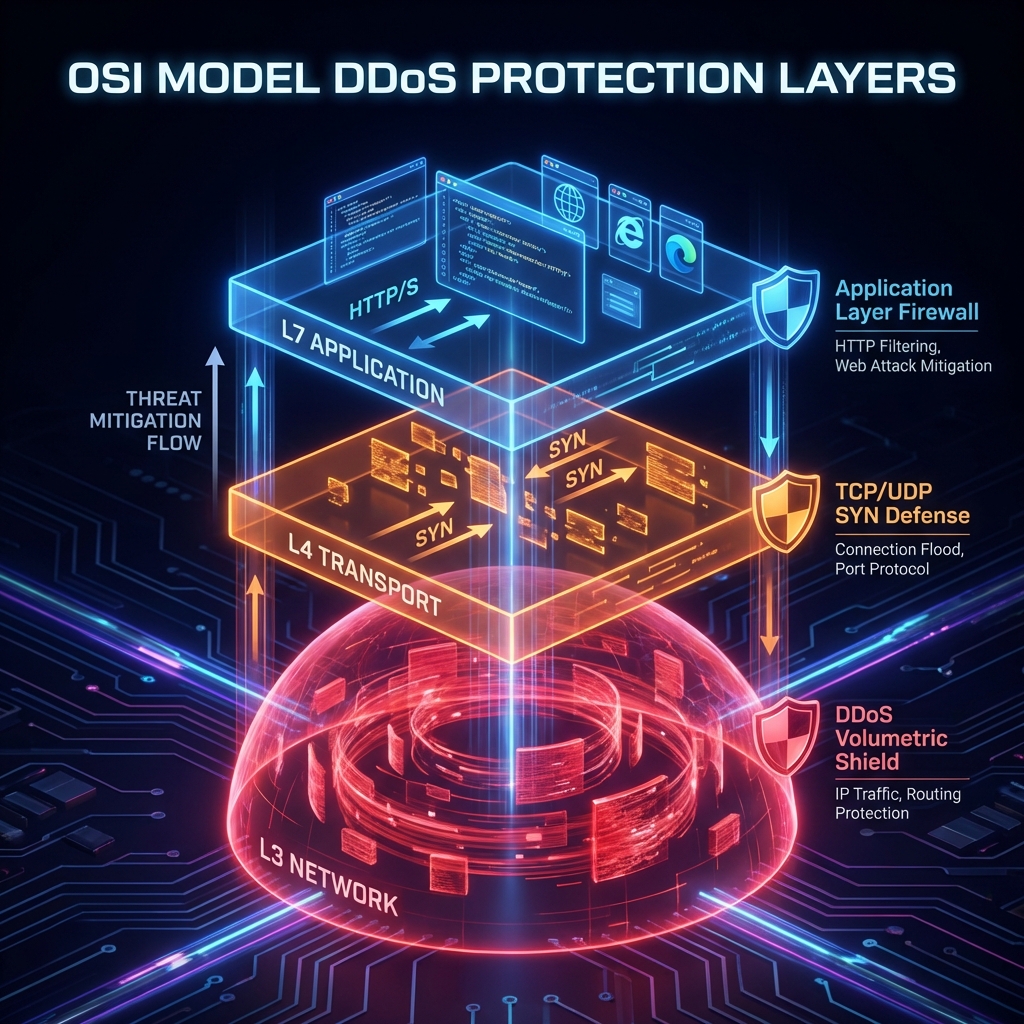

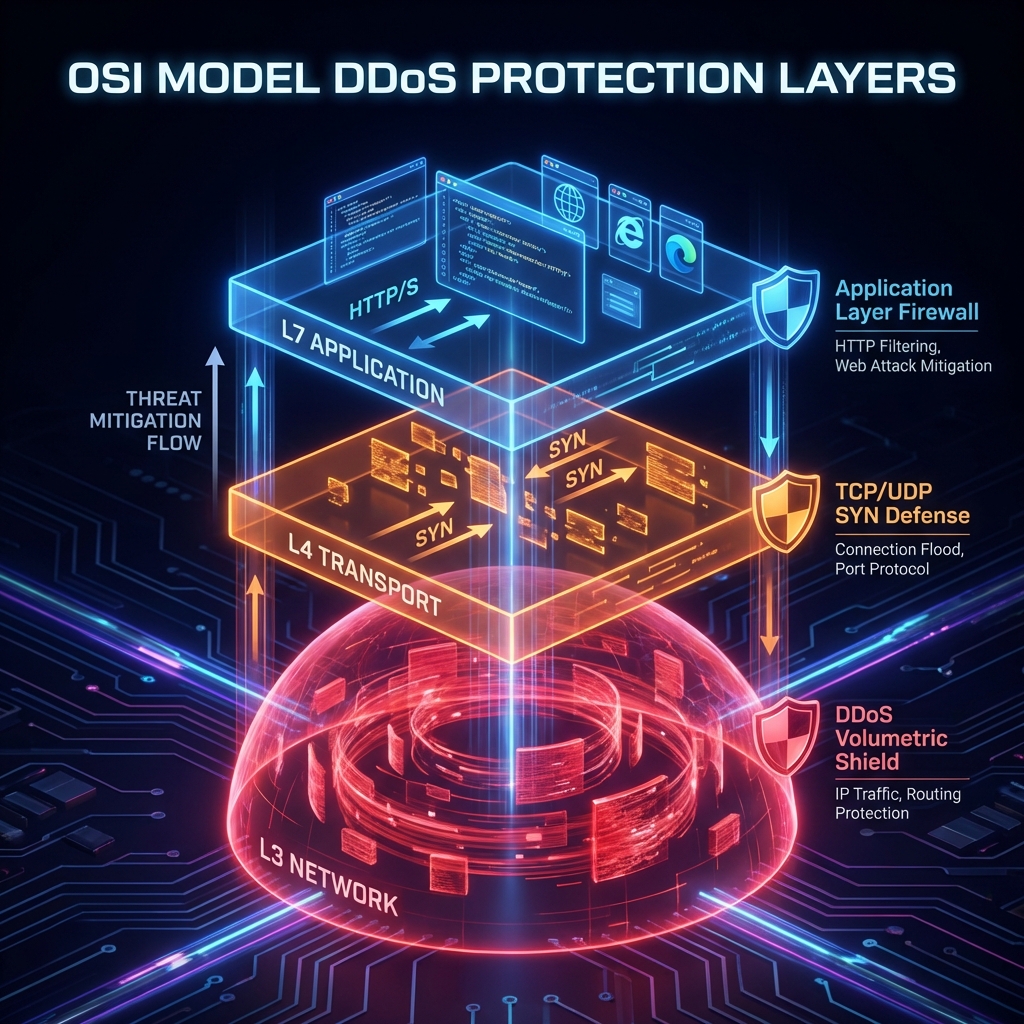

图 1. 基于 OSI 模型的分层保护

L3: 网络层 (Network Layer)

目标: 堵塞通信通道(“管道”),使合法数据包根本无法通过。

- 攻击类型: UDP Flood, ICMP Flood, IP Fragmentation.

- 保护: 仅在 ISP 级别或清理中心 (Scrubbing Centers, 如 Qrator, Cloudflare)。本地防火墙在这里没有帮助 —— 通道会在流量到达服务器之前中断。

L4: 传输层 (Transport Layer)

目标: 耗尽服务器的连接表资源 (RAM/CPU)。

- 攻击类型: SYN Flood (攻击者发送打开连接的请求,但不完成它们)。

- 保护: SYN Cookies, 限制来自一个 IP 的连接数。

L7: 应用层 (Application Layer)

目标: 重载应用程序逻辑 (CPU/Database)。

- 攻击类型: HTTP Flood, Slowloris, 繁重的 SQL 查询。

- 保护: WAF, 行为分析, 质询-响应 (JS/Captcha), 缓存。

NineLab 策略:“安全洋葱”

我们不相信“银弹”。有效的保护总是多层的:

- 外围: BGP Anycast 网络将 L3/L4 攻击分散到全球。

- 入口控制: WAF 在 L7 过滤掉 99% 的机器人。

- 核心: 优化的代码和自动扩展 (Auto-Scaling) 消化泄漏的流量。

总结: 保护不是产品,而是架构。如果你只在 L3 受到保护,你将在 L7 被“杀死”。如果只在 L7 —— 你的通道将在 L3 被堵塞。关上所有的门。

主题常见问题

VPN 侧重传输与边界;零信任强调每次请求对身份、设备与上下文的持续校验。

渗透是快照;没有持续补丁、WAF/限流与异常监控,风险会很快回来。

运营商、边缘、应用限流与队列;并在可控负载下演练,不做违法第三方攻击测试。

最小化字段、留存、访问与加密;与法务/DPO 对齐制度。