2026年的安全:为什么VPN已过时,你需要零信任

世界已经完全过渡到了混合工作模式。您的员工从巴厘岛的联合办公空间、家庭网络或机场的公共Wi-Fi连接到公司资源。在这些条件下,保护企业网络成为首要任务。多年来,VPN(虚拟专用网络)一直是远程访问的默认标准。但在2026年,我们自信地指出:仅仅依赖VPN意味着为您基础设施的大门敞开着。

在本文中,Nine Lab工程师分析了为什么经典的VPN解决方案已经过时,它们的根本漏洞是什么,以及为什么过渡到零信任架构(ZTA)是保证业务安全的唯一途径。

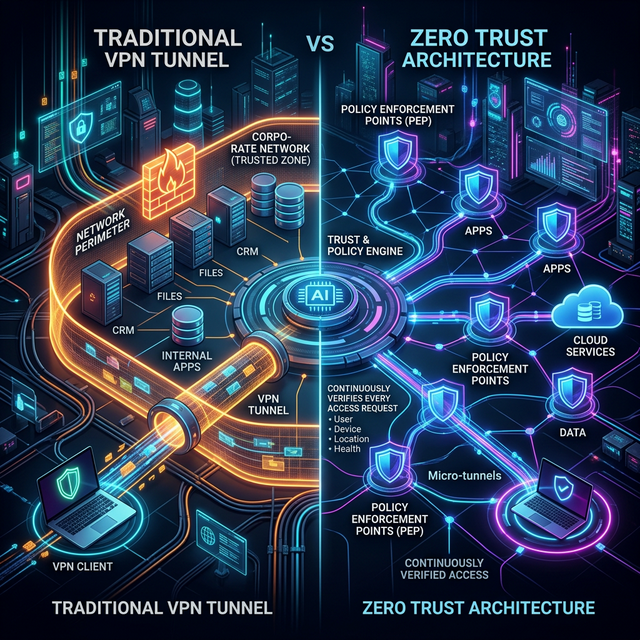

从传统的VPN隧道到ZTA中的持续信任验证

安全的错觉:为什么VPN不再安全?

传统VPN基于“安全边界”概念。想象一个被高墙和护城河包围的中世纪城堡。VPN在护城河下建立了一条直接通向内部庭院的秘密地道。

一旦用户进入VPN隧道(通过初步身份验证),他们就处于安全边界内。主要问题在于:系统默认信任内部的任何人。

为什么“信任但验证”模式如此危险:

- 单点故障。如果攻击者窃取了员工的凭据(例如,通过网络钓鱼)并连接至VPN,他们将获得对内部网络几乎无限制的访问权限。黑客能够在服务器之间横向移动,扫描端口并下载数据库。

- 不受控制的设备。带有恶意软件的员工个人笔记本电脑可访问您的CRM系统。VPN为病毒直接进入您的企业服务器搭建了一条安全地道。外围防御从不检查设备的“健康状况”。

- 过度特权(Over-Privileged Access)。销售经理只需要访问CRM和电子邮件,但通过企业VPN,他们还可以查看开发人员测试环境、Jenkins和Grafana。

对于现代分布式系统、微服务和云基础设施而言,“高墙”模型不再起作用。

什么是零信任架构(ZTA)?

零信任概念建立在一条简单而严格的规则之上:从不信任,始终验证(Never Trust, Always Verify)。

在ZTA中,没有“受信任的内部网络”。无论请求源自公司内部还是世界另一端的咖啡馆——每个请求都被视为潜在威胁。

零信任架构的三大支柱:

- 持续身份验证与授权。并非在进入“隧道”时给予一次访问权限,而是对每一个操作或请求都进行持续的验证。检查包括:用户身份、设备健康状况、定位、请求时间,甚至是行为模式。

- 最小特权原则(Least Privilege)。用户仅获得执行其工作所需那部分系统的访问权限,且仅在所需时间内有效。绝不赋予额外权限。

- 微隔离。将整个网络拆分为个别的独立网段。与扁平化的VPN网络不同,如果黑客获取了某个员工电子邮箱的一次性访问权限,也无法“跳转”到包含财务报告或客户数据库的相邻网段。

VPN vs 零信任:主要区别是什么?

1. 信任:

- 传统VPN:进入后信任(“城墙内是安全的”)。

- 零信任(ZTA):默认不信任。

2. 访问级别:

- 传统VPN:授予对整个子网或广泛IP池的访问权限。

- 零信任(ZTA):授予仅针对特定应用程序的严格访问权限。

3. 上下文检查:

- 传统VPN:通常只需在会话开始时验证登录名/密码 + 2FA。

- 零信任(ZTA):每次请求都会经过持续验证(验证由谁、从什么设备、何地、为什么发起)。

4. 横向移动(Lateral Movement):

- 传统VPN:可以发生。一旦潜入,黑客可以轻而易举地在其网络内部扩展攻击。

- 零信任(ZTA):被严格的宏隔离和微隔离所阻断。

5. 受感染设备保护:

- 传统VPN:防线脆弱。病毒可以从个人设备自由通过隧道。

- 零信任(ZTA):保护力强。策略引擎(Policy Engine)持续检查设备“健康状况”,遇到威胁会立即拦截。

Nine Lab 公司经验:从 VPN 隧道转向零信任编排

Nine Lab 团队在设计网络安全和为 50,000 以上节点进行 VPN 编排管理方面拥有丰富经验。我们完全了解隧道“底层”是如何运作的。

在我们的大型基础设施项目中——无论是从数千个地址收集 SEO 监控指标,还是应对高达 2500 万次事务的高负载 IoT 系统,或者是 基于区块链的推荐系统——我们都采用了 ZTA 原则。

我们如何为客户项目实现安全保障:

- 放弃静态密钥。我们采用密钥和访问令牌的动态轮换机制。

- 身份感知代理 (IAP)。所有对内部应用程序的请求都必须经过受保护的网关,绝不向外暴露应用程序的真实 IP 地址。DDoS 防护在此网关层面运作(L7 层防御)。

- 深度安全审计。我们设计架构确保一个服务的妥协不会导致其他服务崩溃(微服务 + 网络策略)。

- 可观测性 (Observability)。针对所有的请求(成功和被拒绝的),都会进行实时日志记录分析。

贵公司如何开始向 ZTA 转型?

实施零信任架构绝不仅仅是安装一个“神奇软件”。这涉及到流程和架构的进化,但现在就必须着手:

- 进行技术清单盘点。了解您的关键数据在哪里、谁有权访问它、以及如何进行连接。

- 实施严格的 SSO(单点登录)和 MFA(多因素身份验证)。这是最基本的卫生要求。

- 从最关键的部分开始微隔离。利用严格的编排规则将支付系统和数据库与网络其余部分隔离开来。

- 限制 VPN 访问。如果暂时还需要 VPN,请针对各个远程工作组组别将路由策略从“允许防问整个网络”调整为“仅允许访问 3 个具体的微服务 IP 地址”。

不要等待安全漏洞发生

大多数公司只有在阅读了数据取证专家提交的事故报告之后,才会痛苦地意识到“仅仅使用 VPN 并不足够”。

Nine Lab 专业致力于为企业开发可靠和受保护的安全机制。如果您意识到目前公司的 IT 基础设施已经成为了一个发展瓶颈或带来了严重安全风险——请联系我们。

我们将针对贵司基础设施开展全面而深度的综合安全审计、精心架构设计防范 L7 攻击防护系统、协助您将所有网络安全防卫业务转移到基于现代 零信任(Zero Trust) 架构标准的轨道之上。

您的业务理应拥有 100% 值得信赖和依靠的基础设施。

主题常见问题

VPN 侧重传输与边界;零信任强调每次请求对身份、设备与上下文的持续校验。

渗透是快照;没有持续补丁、WAF/限流与异常监控,风险会很快回来。

运营商、边缘、应用限流与队列;并在可控负载下演练,不做违法第三方攻击测试。

最小化字段、留存、访问与加密;与法务/DPO 对齐制度。